Appearance

AWS の OIDC 認証設定

Qmonus Value Stream から AWS Secrets Manager に接続するには OIDC 認証を実施する必要があります。ここでは、認証に必要なリソースの作成手順を解説します。

TIP

本手順は、以下の AWS 公式ドキュメントを元に作成しております。

手順の実施中に不明な点などがあった場合には併せて参照してください。

前提条件

本手順の実施にあたり CloudFormation を作成するための IAM ポリシーが必要になります。以下のドキュメントを参考に、作業するユーザに権限を付与してください。

- IAM ユーザグループへのポリシーのアタッチ

- AWS アカウント での IAM ユーザの作成

- AWS identity and Access Management で CloudFormation アクセスを制御する

手順

1. CloudFormation テンプレートのダウンロード

- ここ をクリックして CloudFormation テンプレートファイルをダウンロードします。

TIP

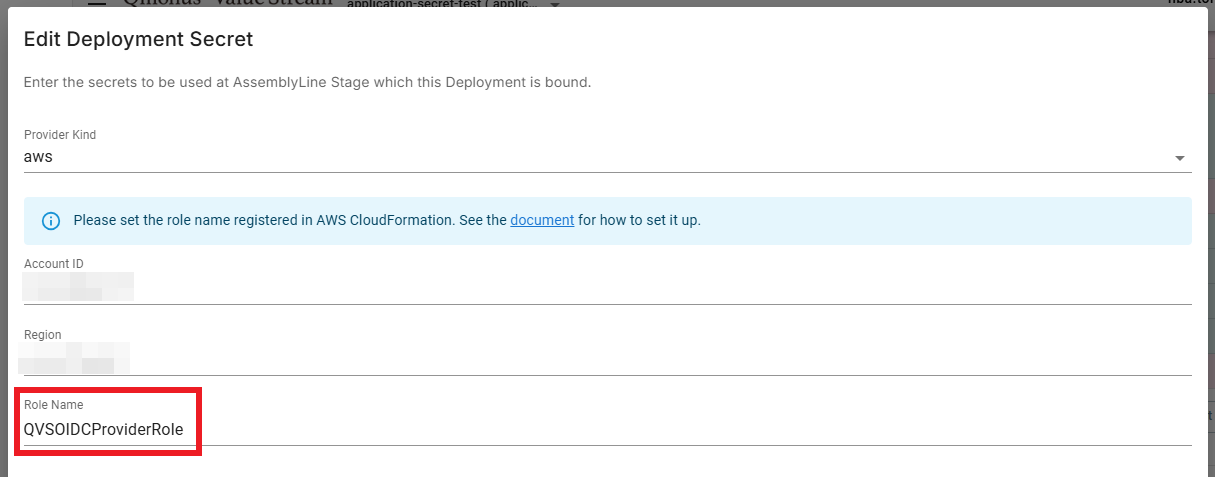

Qmonus Value Stream から AWS Secrets Manager に接続する際には CloudFormation に設定した RoleName を使用します。 変更する必要はありませんが、変更した場合は Deployment Secret に登録する Role Name にも同じ名前を設定してください。

yaml

Resources:

QVSOIDCProviderRole:

Type: AWS::IAM::Role

Properties:

RoleName: QVSOIDCProviderRole

Description: Role for QVS OIDC Provider

Policies:

2. CloudFormation スタックの作成

- AWS マネジメントコンソール にサインインします。

- ページ上部の検索ボックスで、

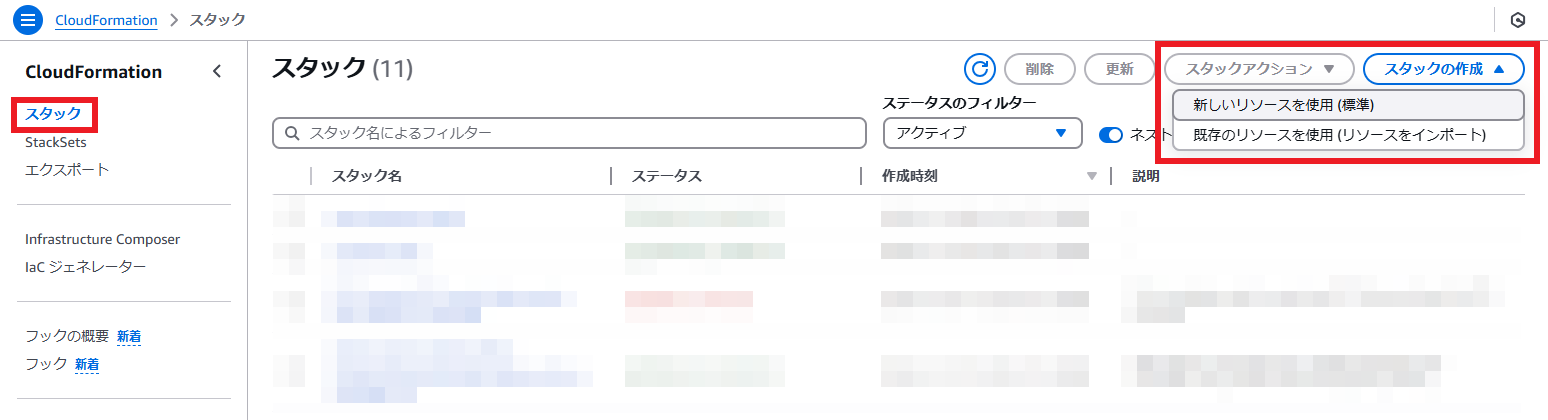

CloudFormationを検索して選択します。 - ページ左端のメニューから [スタック] を選択し、 [スタックの作成] で [新しいリソースを使用(標準)] を選択します。

- [前提条件 - テンプレートの準備] で [既存のテンプレートを選択] を選択し、 [テンプレートの指定] [テンプレートファイルのアップロード] を選択します。

- [ファイルの選択] を選択して手順1でダウンロードしたテンプレートファイルをアップロードします。

- [次へ] を選択します。

- [スタック名を提供] で

スタック名に任意の名前を入力します。 - [パラメータ] で

AllowQVSUserMailAddressesに AWS Secrets Manager を利用するユーザの Qmonus Value Stream に登録したメールアドレス をカンマ区切りで入力し [次へ] を選択します。

- [スタックオプションの設定] [機能] の [AWS CloudFormation によって IAM リソースがカスタム名で作成される場合があることを承認します。] チェックボックスを選択してから [次へ] を選択します。

- [確認して作成] で [送信] を選択し、スタックを作成します。

以上で OIDC 認証に必要なリソースの作成は完了です。

ユーザを追加する

Qmonus Value Stream から AWS Secrets Manager へ接続するユーザを追加する場合、CloudFormation のパラメータにユーザのメールアドレスを追加します。

1. スタック更新

- AWS マネジメントコンソール にサインインします。

- ページ上部の検索ボックスで、

CloudFormationを検索して選択します。 - ページ左端のメニューから [スタック] を選択し、スタック一覧から更新するスタック名を選択します。

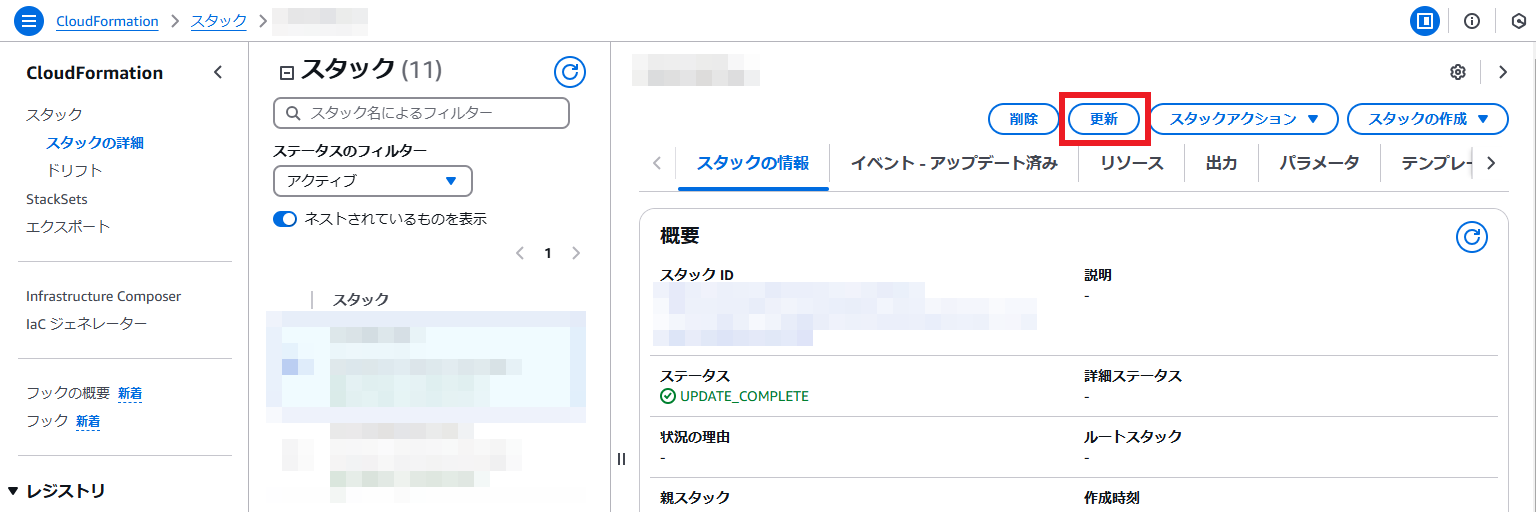

- [更新] を選択します。

- [スタックを更新] [前提条件 - テンプレートの準備] で [既存のテンプレートを使用] を選択し、 [次へ] を選択します。

- [パラメータ] で

AllowQVSUserMailAddressesに AWS Secrets Manager を利用するユーザの Qmonus Value Stream に登録したメールアドレス をカンマ区切りで追加し [次へ] を選択します。 - [スタックオプションの設定] [機能] の [AWS CloudFormation によって IAM リソースがカスタム名で作成される場合があることを承認します。] チェックボックスを選択してから [次へ] を選択します。

- [変更セットのプレビュー] [変更] で [AWS::IAM::Role] のアクションが [Modify] になっていることを確認して [送信] を選択し、スタックを更新します。

TIP

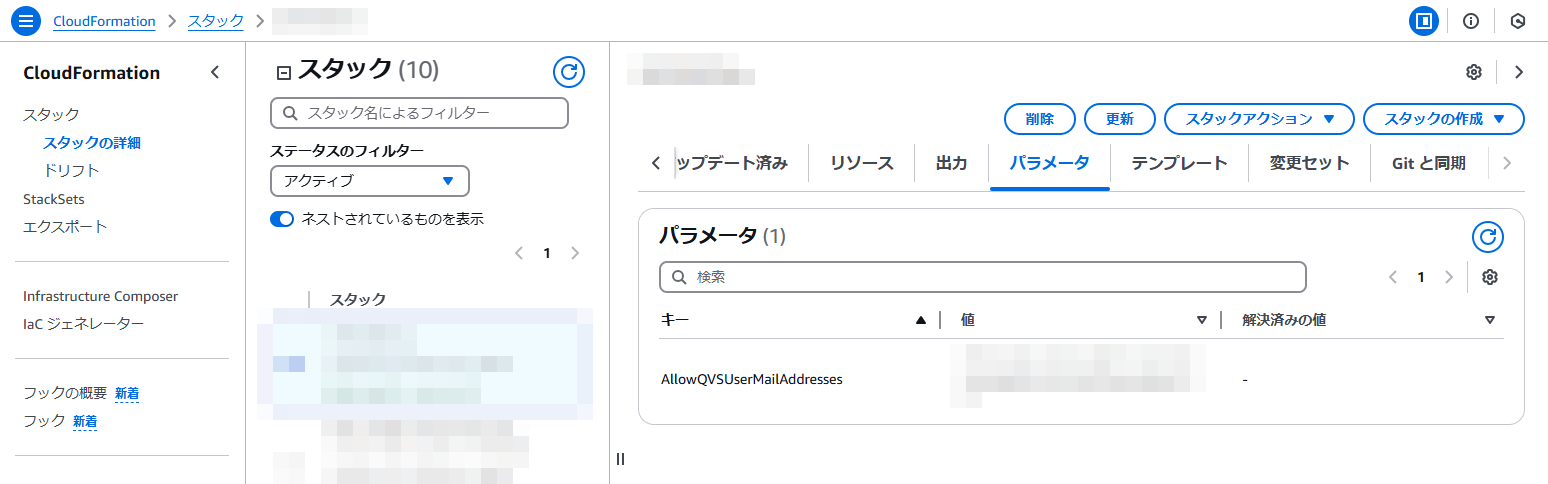

スタックに登録されているメールアドレスはスタックの [パラメータ] タブで確認できます。